5)任何资产都不是天生可信的。企业监控和衡量所有自有和相关资产的完整性和安全状况。企业应在评估资源请求时评估资产的安全状况。实施零信任的企业应该建立一个持续的诊断和缓解系统来监控、修补和修复设备和应用程序的安全状况。

AWS IoT Device Defender持续审计和监控用户的物联网设备群,其可以采用的缓解措施如下:

将设备放置在具有有限权限的静态对象组中;

撤销权限;

隔离设备;

使用AWS IoT Jobs功能打补丁,并进行无线更新,以保持设备健康和合规;

使用AWS IoT安全隧道功能远程连接到设备进行服务或故障排除。

6)所有资源认证和授权都是动态的,在允许访问之前严格执行。

默认情况下,零信任会拒绝物联网设备之间的访问(包括任何API调用)。使用AWS物联网,通过适当的身份验证和授权授予访问权限,其中考虑了设备的运行状况。零信任需要能够跨IoT、IIoT、IT和云网络,检测和响应威胁。

7)企业尽可能多地收集有关资产、网络基础设施和通信的当前状态信息,用于改善其安全状况。

使用 AWS IoT Device Defender,用户可以使用物联网设备数据对安全状况进行持续改进。例如,用户可以打开AWS IoT Device Defender审计功能来获取物联网设备的安全基线。然后,用户可以添加规则检测或机器学习检测功能来检测连接设备中发现的异常情况,并根据检测到的结果进行改进。

4.2、 Cyxtera Appgate的IOT安全

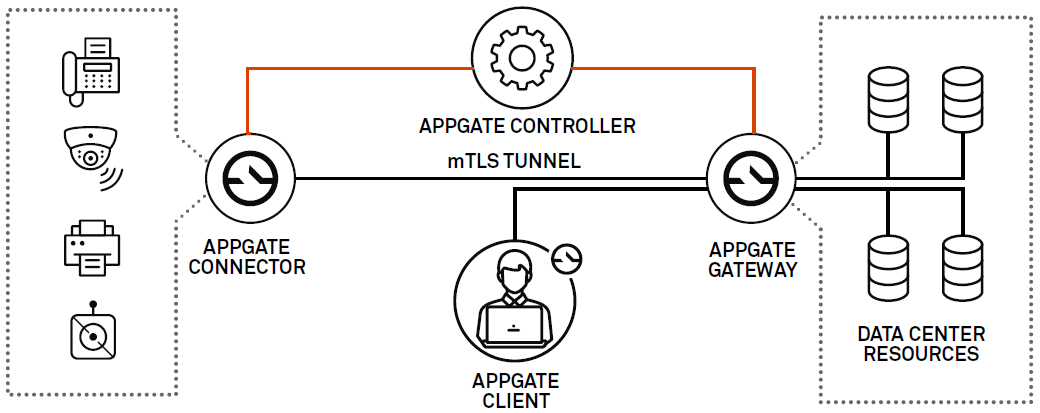

图12、Appgate IOT安全架构

Appgate 物联网安全架构相对来说比较简单,Appgate采用物联网连接器接入物联网设备。Appgate物联网连接器利用零信任的核心原则来保护非托管设备,限制横向移动并减少组织的攻击面。连接器提供了对设备连接到网络的方式和时间以及它们可以连接哪些网络资源的精细控制。连接器与Appgate SDP完全集成,Appgate SDP是一个统一安全平台,在用户设备、服务器和非托管设备上强制执行一致的访问策略。

Appgate连接器是连接物联网设备和网络之间的网关。Appgate连接器向Appgate控制器发出访问请求。控制器以身份验证质询进行响应,然后根据用户、环境和位置评估访问凭据并应用访问策略。Appgate为每个设备会话创建一个动态的“一段式”网络。一旦建立连接,对资源的所有访问都会从设备通过加密的网络网关传输到服务器。所有访问都通过LogServer记录,确保有一个永久的、可审计的用户访问记录。

4.3、 国外IOT零信任技术分析

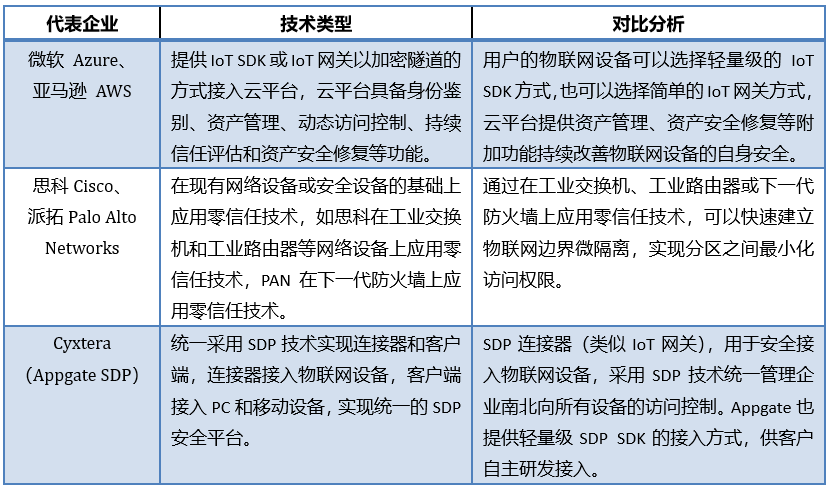

当前国外的IOT零信任技术分为多个流派,有以云平台安全接入为核心的云平台企业,有以现有网络设备或安全设备快速改造为核心的传统安全企业,还有以SDP技术统一南北向所有设备安全接入为核心的创新企业,详细的企业和技术对比分析如下表所示。

表7、国外IOT零信任技术对比分析

5零信任+工业互联网安全

上一节我们分析了零信任技术在物联网安全领域的成功应用,本节聚焦在工业互联网安全领域,如何应用零信任技术解决企业的安全痛点?

新闻爆料