第2步:定义和验证访问策略

在网络中定义有效的访问策略需要IT和OT团队之间的协作。

ISA99/IEC 62443工业网络安全标准将区域定义为具有类似安全要求、清晰物理边界和需要相互对话的设备组。例如,汽车工厂可能有一条焊接生产线和一条喷漆生产线。焊接设备没有理由需要与油漆车间的设备交互。如果一个区域内的设备受到感染,将每个设备放置在自己的区域内可以限制任何损坏。如果不同区域的设备确实需要相互通信,则管道定义了允许的有限交互。访问策略将OT网络中的区域和管道形式化。

Cyber Vision可以直接与ISE集成。一旦OT管理员在Cyber Vision中对资产进行分组,该信息将自动与ISE共享。ISE可以利用资产详细信息和分组来确定必须应用的安全策略。可以将端点分配到适当的区域,并使用可扩展组标签标记其通信,该标签使网络设备能够定义和实施适当的访问策略。

第3步:验证合规性策略

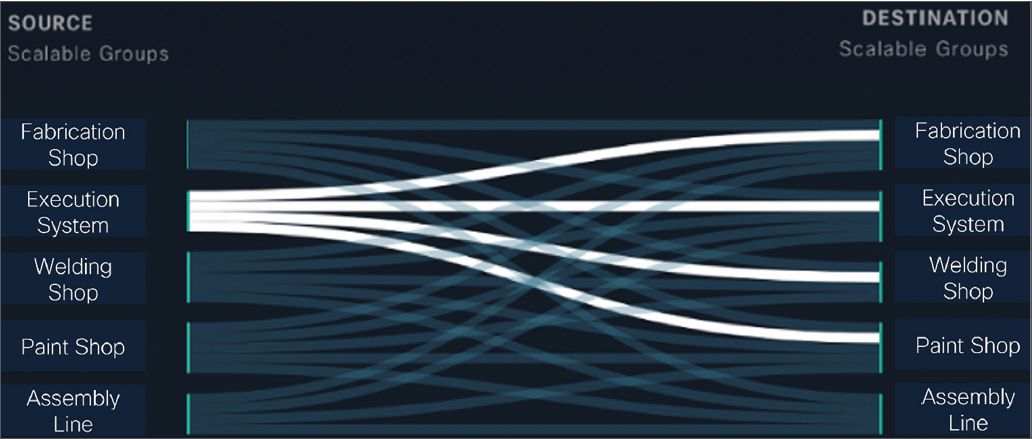

在执行策略之前,需要对其进行验证。DNA Center提供了一个仪表板,用于可视化从ISE学习到的组之间的交互。DNA Center还为每个交互提供了详细信息,如应用程序、协议、端口号等。有了这些信息,用户可以根据需要调整定义的策略,以确保它们不会妨碍任何合法的交互。

图7、DNA中心提供组间流量的可视化映射

第4步:通过网络分段加强信任

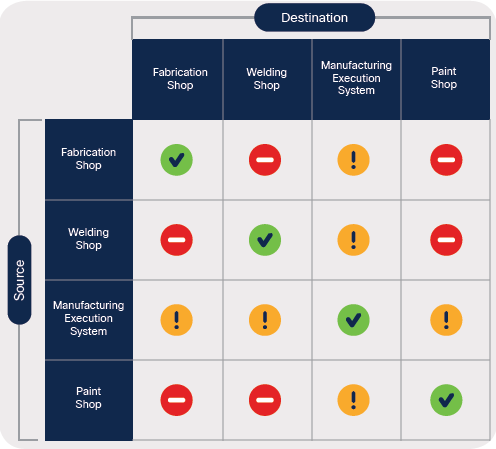

一旦策略得到验证,用户可以使用易用的矩阵在DNA Center或ISE中编写它们,其中每个单元定义了源和目标组之间允许的通信。在该矩阵中,同一区域内的端点可以彼此自由交互,但不能与其他区域中的端点交互。例如,虽然制造车间区域中的端点可以相互通信,但它们不能与焊接车间区域中的端点通信。每个分区中的端点可以与制造执行系统通信,但仅受管道定义的约束。

图8、DNA中心使用矩阵定义策略

定义的策略现在发送给ISE,ISE依次配置工业交换机和路由器,以根据连接到该端口的端点的情况,对其每个端口强制执行策略限制。应用这些策略对网络进行分段,使每个分区都受到保护,分区之间的通信通过定义的管道得到严格控制。

定义、验证和强制执行访问规则的过程使OT能够控制其安全标准。一旦实现了这个过程,添加新的端点和根据需求变化修改策略就变得很容易了。例如,如果未来需要在生产车间和装配线之间进行某些通信,则可以在策略矩阵中定义新策略,并轻松地重新配置基础设施。

第5步:不断验证信任

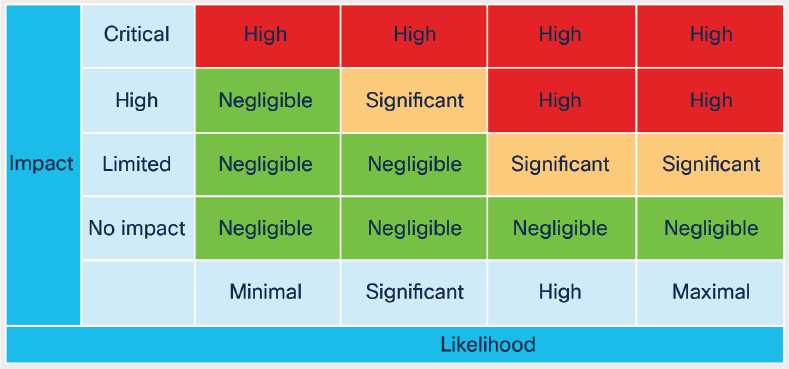

Cyber Vision不断评估连接端点的安全状况。它会自动计算每个端点的风险评分,以帮助安全管理员主动限制对工业过程的威胁。风险评分是威胁的可能性及其潜在影响的乘积,其中可能性取决于资产类型、漏洞和对外部 IP 地址的暴露,影响取决于资产类型及其对工业过程的重要性。

汇总各个风险评分以评估工业区的安全状况,并更容易确定纠正措施的优先级,例如应用漏洞补丁或安装工业防火墙,从而确保工业端点的安全。

图9、Cyber Vision根据其潜在影响和发生的可能性评估风险

但是,即使将风险保持在最低水平并且正确执行了访问策略,后续攻击也有可能突破区域,感染SCADA、PLC和HMI等控制系统。此类感染可能导致这些控制器对工业设备的控制行为发生改变,导致生产质量问题、停产,甚至损坏机器和生产基础设施。因此,必须持续监控所有此类控制器,以发现任何可能表明它们已被入侵的异常行为的迹象。Cyber Vision 分析所有工业通信内容,并使用先进的基线引擎跟踪异常行为。

新闻爆料